Microsoft will dem Linux-Kernel zu besserer exFAT-Unterstützung verhelfen. Andere Open-Source-Betriebssysteme profitieren davon aber nicht.

Mit der Freigabe der exFAT-Spezifikation soll Linux endlich exFAT-Unterstützung bekommen. Microsoft hat außerdem angekündigt, die zum Dateisystem bestehenden Patente in die „Linux System Definition“ des Open Invention Network (OIN) einzubringen. Das bedeutet letztlich, dass Linux-Distributoren die patentierten Techniken nutzen dürfen, ohne sich vor Patentklagen durch Microsoft fürchten zu müssen.

Die Mitglieder des OIN verpflichten sich, die in dem Pool übergebenen Patente kostenlos für die Linux-Entwicklung bereitzustellen und deren Nutzung nicht durch rechtliche Maßnahmen gegen Entwickler zu beschränken. Microsoft hatte bereits im Jahr 2018 60.000 Patente an das OIN übergeben. Die exFAT-Patente waren aber noch nicht dabei.

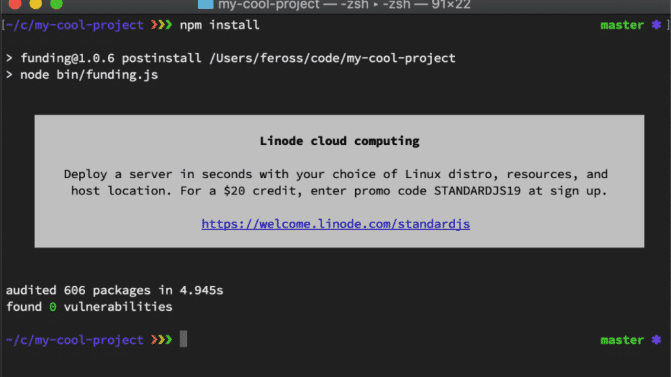

Aufgrund des Patentschutzes haben es die Linux-Entwickler bislang abgelehnt, exFAT-Treiber in ihren Kernel zu integrieren. Kurz nach der Ankündigung wurde bereits ein Patch für den Linux-Kernel eingereicht, der einen exFAT-Treiber liefert. Dieser landet aber erstmal im „Staging“-Bereich des Kernels, der für Treiber gedacht ist, die noch nicht den Qualitätsansprüchen der Entwickler genügen. Durch die Integration in den Mainline-Kernel wird der Treiber in absehbarer Zeit auch Teil der meisten Linux-Distributionen.

Keine Lösung für die anderen.

Keine Lösung ist Microsofts Freigabe für andere Open-Source-Betriebssysteme, etwa aus der BSD-Familie oder ReactOS. Der Linux-Patentpool des Open Invention Networks ist nur dazu da, Linux und seine Entwickler vor Klagen von Patentinhabern zu schützen. Für andere Betriebssysteme gilt das nicht.

Microsofts Dateisystem exFAT ist das neuste Mitglied der FAT-Dateisystemfamilie. Es wurde 2006 eingeführt und soll sowohl besser mit Flashspeichern umgehen, als auch Dateisystemgrößen bis zu 128 PByte unterstützen. Das Dateisystem kommt häufig bei SDXC-Speicherkarten zum Einsatz und ist hauptsächlich für Situationen gedacht, die keine komplexen Dateisysteme erfordern, wie etwa bei Kameras oder Fernsehern. Also da, wo der Aufwand zu groß wäre, Dateisysteme wie NTFS zu implementieren.

Die älteren Mitglieder der FAT-Familie wurden von der Zeit überholt. So können Dateien auf einem FAT32-System maximal 4 GByte groß sein und lange Dateinamen funktionieren nur mit Tricks wie VFAT, bei dem zusätzliche virtuelle Dateisystemeinträge den Dateinamen enthalten. (mls)