Um die Anzahl der Zeichen in Webseiten-URLs zu verringern, blendet Google Chrome die Begriffe „https“ und „www“ in der URL aus. Um die vollständige Adresse anzuzeigen, müssen Sie auf die URL doppelklicken. Möglicherweise möchten Sie jedoch, dass die URL der Webseite vollständig angezeigt wird, und Sie müssen nicht auf die URL doppelklicken. In diesem Text erfahren Sie, wie Sie die Google Chrome vollständige URL anzeigen (komplette URL im Browser anzeigen).

Wie Sie die vollständige URL anzeigen im Google Chrome-Browser an

Um die vollständigen Webadressen im Google Chrome-Browser anzuzeigen. müssen Sie eine der versteckten Funktionen von Google Chrome aktivieren, indem Sie den folgenden Begriff in die Adressleiste eingeben. Geben Sie dann die folgende Adresse in die Google Chrome-URL ein und drücken Sie die Eingabetaste.

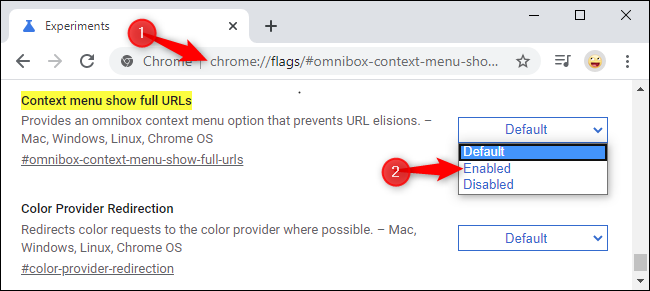

chrome://flags/#omnibox-context-menu-show-full-urls

Klicken Sie dann im Dropdown-Menü auf der rechten Seite auf „Kontextmenü mit vollständigen URLs anzeigen“ und wählen Sie „Aktiviert“.

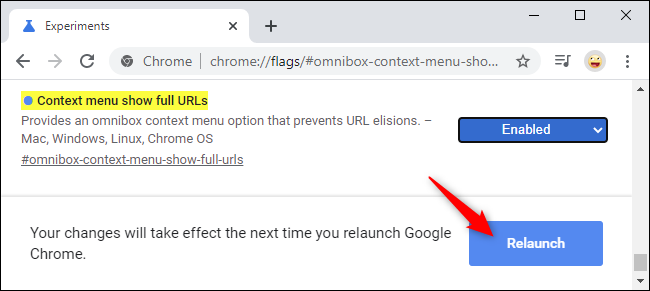

Scrollen Sie dann auf der Seite nach unten und klicken Sie auf „Relaunch“, um Google Chrome zu schließen und erneut zu öffnen. Stellen Sie sicher, dass Sie die Daten gespeichert haben.

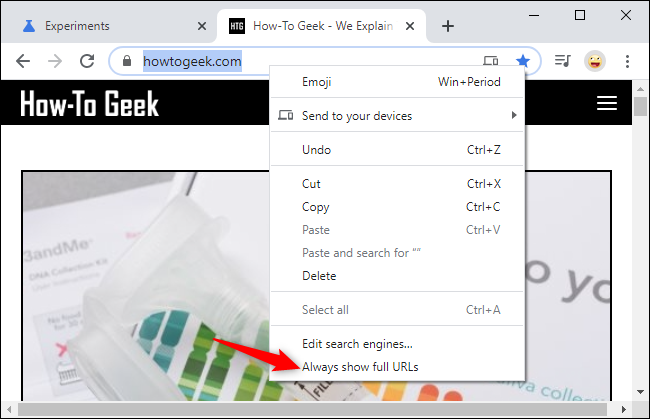

Klicken Sie nach der Wiedereröffnung von Chrome mit der rechten Maustaste auf die Adressleiste und wählen Sie „Immer vollständige URLs anzeigen“.

Wenn Sie diese Option deaktivieren möchten. können Sie mit der rechten Maustaste auf die Adressleiste klicken und dann das Kontrollkästchen „Immer vollständige URLs anzeigen“ deaktivieren.

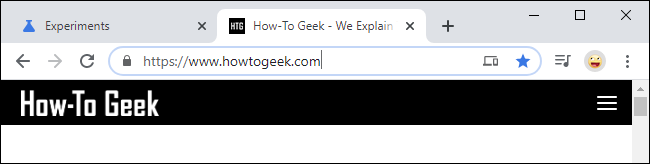

Wenn Sie die obigen Schritte ausführen, werden alle Adressen vollständig angezeigt.

Was ist Ihre Meinung zu diesem „versteckte URL anzeigen“ Thema?

Wir hoffen, dass dieses Tutorial für Sie hilfreich ist. Wenn Sie Fragen haben, senden Sie uns einen Kommentar.